¿QUÉ ES UN VIRUS INFORMÁTICO?

Un virus informático es un

programa o fragmento de código diseñado para provocar daños en un equipo

corrompiendo archivos del sistema, despilfarrando recursos, destruyendo datos o

alterando el funcionamiento normal de otra forma.

Los virus se diferencian de

otros tipos de malware en que se replican automáticamente, es decir, son

capaces de copiarse de un archivo o un PC a otro sin el consentimiento del

usuario. En definitiva, son altamente contagiosos.

|

Virus informática Imagen de https://www.lavanguardia.com/tecnologia/20170521/422734535859/virus-informaticos-mas-daninos-historia.html |

VIRUS,

MALWARE, TROYANOS... ¿CUÁL ES LA DIFERENCIA?

No todo el software que ataca

un PC es un virus. Los virus informáticos son solo una de tantas clases de

malware (malicious software, software

malicioso). A continuación, describimos otras clases muy comunes también:

Troyanos:

igual que el viejo caballo de madera infestado de atacantes del que toma su

nombre, este malware simula ser software legítimo inocuo o se introduce en él a

fin de engañar al usuario para abrir la puerta a otros tipos de malware que

infectan el PC.

|

Troyano Imagen de https://es.ccm.net/contents/753-introduccion-a-los-troyanos |

Spyware: con

ejemplos como los registradores de pulsaciones, este tipo de malware tiene el

objeto de espiar a los usuarios, guardar sus contraseñas, datos de tarjetas de

crédito, otros datos personales y patrones de comportamiento en línea para

después enviarlo todo al artífice que lo programó.

|

Spyware Imagen de https://www.redeszone.net/2019/07/13/que-es-spyware-evitar-consejos/ |

Gusanos: este

tipo de malware ataca redes enteras de dispositivos saltando de un PC a otro.

|

Gusanos informáticos Imagen de https://www.ciberseguridadlatam.com/2021/12/23/que-es-un-gusano-informatico-y-cuales-son-sus-caracteristicas/ |

Ransomware: esta

variedad de malware secuestra archivos (y, a veces, el disco duro entero), los

cifra y exige dinero a la víctima a cambio de una clave de descifrado (que

puede funcionar o no, pero lo más probable es que no).

|

Ransomware Imagen de https://latam.kaspersky.com/resource-center/threats/ransomware |

Adware: este

tipo de malware, increíblemente irritante, inunda las pantallas de las víctimas

de anuncios no deseados y crea vulnerabilidades de seguridad para que otra

clase de malware se pueda introducir subrepticiamente.

|

Adware Imagen de https://www.osi.es/es/actualidad/blog/2015/09/14/que-es-y-como-eliminar-adware-spyware-y-bloatware |

Resumiendo, los virus son tan

solo uno de los varios tipos de malware que existen. En sentido estricto, los

troyanos, el ransomware, etc., no son virus informáticos, aunque muchas

personas utilizan el término «virus» para simplificar al referirse al malware

en general.

¿POR

QUÉ LA GENTE CREA VIRUS Y CUÁL ES SU FUNCIÓN?

A diferencia de los

biológicos, los virus informáticos no existen espontáneamente. Se fabrican, a

menudo con mucho esmero, para atacar intencionadamente equipos, sistemas y

redes.

¿Pero para qué se usan los

virus? Aquí hay algunas razones

·

Para

divertirse: para ello se usaba el virus Creeper, el virus

Elk Cloner, el virus Ika-tako o el virus Stoned.

|

Virus Elk Cloner Imagen de https://www.socialfuturo.com/wp-content/uploads/2019/01/elk-cloner.gif |

·

Para

hacer el mal: para este cometido se emplean el virus ILOVEYOU, el virus Sobig.F y el virus Mydoom.

·

Para

hacer el bien: en este caso se emplean el virus Cruncher, el virus Linux.Wifatch.

|

Virus Linux.Wifatch. Imagen de https://www.muyseguridad.net/2015/10/06/linux-wifatch-routers/ |

¿CÓMO

SE PROPAGAN LOS VIRUS INFORMÁTICOS?

La verdad es que hay diferentes

formas en que los virus de computador se propagan de un equipo a otro, vamos a

echar un vistazo a las formas más frecuentes en que las personas pueden

“contagiar” su computador con virus, spyware y troyanos de Internet por

decenas:

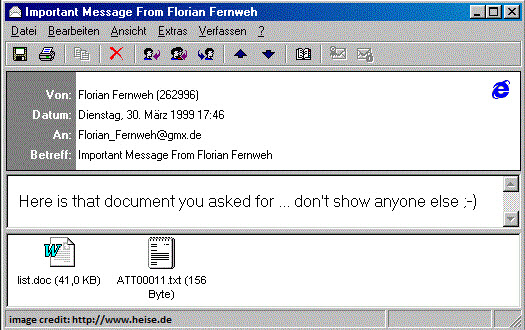

ü Adjuntos

en correos electrónicos

ü Sitios

web de dudosa reputación

ü Redes

ü Discos

de arranque infectados

ü Prácticas

de Phishing

ü Software

infectado

ü Los

hackers

ü Mensajería

Instantánea

ü Accesorios

y dispositivos para el Computador

ü Amigos

y parientes

TIPOS

DE VIRUS INFORMÁTICOS

Aquí hay una lista de los

diversos tipos de virus informáticos que existen actualmente:

Virus

de sector de arranque

Un virus de sector de arranque

infecta el registro de arranque principal (MBR, por su sigla en inglés), es

decir, que el virus se carga en la memoria del equipo durante el encendido. Ejemplos

de virus de sector de arranque: Elk

Cloner, Stoned, Parity Boot, Brain, Michelangelo.

Virus Michelangelo

Imagen de https://es.digitaltrends.com/wp-content/uploads/2021/03/24-virus-michel.jpg?fit=720%2C480&p=1

Virus

de acción directa

Estos virus están pensados

para franquear equipos: se introducen, normalmente se propagan en archivos de

un tipo concreto (suelen ser de extensión .com o .exe) y, cuando acaban, se

borran automáticamente. Ejemplos de virus de acción directa: Win64.Rugrat, Virus Vienna.

Imagen de https://s3.amazonaws.com/s3.timetoast.com/public/uploads/photo/14523872/image/f2d250e6562d7964ccaba9f9536ab291

Virus Vienna

Virus

residentes

A diferencia de los virus de

acción directa descritos arriba, los virus residentes en memoria «acampan» en

la memoria principal del equipo (RAM). Esto es muy malo, ya que pueden seguir

funcionando incluso después de habernos deshecho del propagador original de la

infección. Ejemplos de virus residentes en memoria: Virus Jerusalem (o Friday 13th, viernes 13), Virus OneHalf, Virus Magistr.

Virus Jerusalem

Imagen de https://www.tekcrispy.com/wp-content/uploads/2020/05/2020-05-13_14-11-53.jpg

Virus

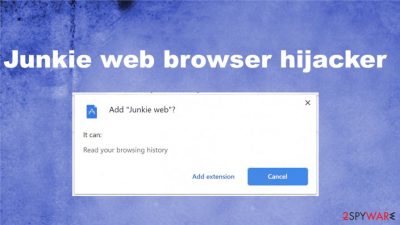

multipartitos

Estos ultraversátiles virus

duplican su capacidad de propagación infectando tanto los archivos como el

espacio de arranque. De ese modo, incluso después de haber eliminado del PC

todos los archivos infectados satisfactoriamente, el virus aún permanece oculto

en el sector de arranque, listo para atacar de nuevo. Ejemplos de virus

multipartitos: Virus Junkie, Virus

Tequila, Virus Invader.

Virus Junkie

Imagen de https://www.2-spyware.com/news/wp-content/uploads/virusai/junkie-web-virus_en-400x225.jpg

Virus

polimórficos

Estos, los mutantes del mundo

de los virus informáticos, cambian de forma con el propósito de evitar ser

detectados sin perder sus capacidades de ataque básicas. Ejemplos de virus

polimórficos: Virus Satanbug, Virus

VirLock.

Virus

de macro

Algunos virus se escriben en

el lenguaje de las macros con la intención de insertarlos dentro de software

que permita miniprogramas con macros, como Microsoft Word. Eso significa que el

PC se puede infectar con virus contenidos en documentos de Word. Ejemplos de virus

de macro: Melissa.

Virus Melissa

Imagen de https://www.pandasecurity.com/es/mediacenter/src/uploads/2013/10/virus_melisa.jpg

¿CÓMO

PREVENIR LOS VIRUS INFORMÁTICOS?

A continuación se presentan 10

consejos útiles para evitar que los virus informáticos infecten tu computador.

1.

Actualizaciones regulares

En primer lugar, debes

mantener el software de tu equipo lo más actualizado posible y las

actualizaciones periódicas te ayudarán. Se recomienda activar la función

automática de actualización del software.

2.

Protege tu equipo con programas antivirus

Se recomienda un programa

antivirus actualizado que ayude a proteger el equipo de virus y troyanos. Los

programas de este tipo escanean el ordenador, manual o automáticamente, e informan

de cualquier problema que se produzca. Los programas antivirus deberían ser

obligatorios para todos, ya que esto aumenta drásticamente la seguridad general

del ordenador.

3.

¡Atención a fuentes de datos desconocidas!

Las fuentes de datos

desconocidas incluyen, por ejemplo, memorias USB o discos duros externos. Estos

parecen ser seguros a primera vista, pero pueden contener malware o archivos

contaminados con virus. Conectar un dispositivo USB puede ser suficiente para

infectar el equipo sin ningún signo.

4.

Precaución con archivos desconocidos en Internet

Como medio de comunicación más

importante, el correo electrónico presenta un riesgo especialmente elevado en

lo que se refiere a la suplantación de identidad (Phishing): por lo tanto,

deberías comprobar los mensajes de correo electrónico con archivos adjuntos en

particular, ya que el malware podría esconderse ahí. ¡No debes abrir archivos

adjuntos de correo electrónico de remitentes desconocidos!

5.

Cuidado al instalar un software nuevo

Es muy probable que todos los

que navegan por Internet ya hayan instalado algún software. También en este

caso debe comprobarse de antemano si la fuente tiene buena reputación y en qué

medida. Porque al descargar software en el ordenador, el malware puede ser un

invitado no deseado.

6.

Copias de seguridad regulares

A pesar de todas las precauciones

de seguridad, es posible que el equipo se haya infectado con troyanos u otros

programas malintencionados. Como resultado, ya no se puede acceder a los datos

en el peor de los casos. Por lo tanto, se recomienda realizar copias de

seguridad periódicas en medios de almacenamiento externos para que las fotos,

los vídeos y los documentos se puedan almacenar independientemente del

ordenador.

7.

Seguridad del Navegador: ¡Utilice actualizaciones!

Los navegadores obsoletos son

el objetivo número uno para los ataques de hackers maliciosos. También puede

utilizar diferentes navegadores para diferentes servicios. Esto tiene la

ventaja de que todos los plug-ins, extensiones y cookies pueden ser

desactivados en un navegador, ya que son particularmente vulnerables.

8.

Descarga de drive-by: ¡Abre los ojos!

Los ataques de hackers son

cada vez más frecuentes e imaginativos. Un ejemplo de esto son las descargas

desde el disco duro. Sin embargo, el enfoque de los atacantes es bastante

simple:

Un usuario de Internet visita

un sitio web que ha sido previamente editado por hackers. Ahora esta

manipulación del sitio web desencadena una descarga. En algunos casos esto ni

siquiera es notado por el usuario, porque no hay demanda adicional si la

descarga debe ser iniciada. Una vez que el programa malicioso está en el PC, el

efecto real puede desplegarse y, por lo tanto, dañar el dispositivo del

usuario.

9.

Usa contraseñas seguras

En este punto, los usuarios y

las empresas deben tener cuidado de utilizar contraseñas seguras y, sobre todo,

complejas. Por ejemplo, los administradores de contraseñas se pueden utilizar

para almacenar contraseñas de forma segura y para generar nuevas contraseñas

compuestas de diferentes letras, números y caracteres especiales.

10.

Implementar la protección de datos y la seguridad informática

Este es un tema muy

importante, ya que garantiza enormemente la seguridad de los equipos y el

resguardo efectivo de los datos.

REFERENCIAS BIBLIOGRÁFICAS

Lawpilots. (11 de 05 de 2018). 10

Consejos para evitar virus informáticos. Obtenido de

https://www.lawpilots.com/es-es/10-consejos-para-evitar-virus-informaticos/

Plotandesign.

(s.f.). 11 formas en las que se propagan los virus informáticos .

Obtenido de http://plotandesign.net/mantenimiento-de-computadores/como-se-propagan-los-virus-informaticos.html

Signal,

A. (2020). ¿Qué es un virus informático? . Obtenido de

https://www.avg.com/es/signal/what-is-a-computer-virus

:quality(85)/arc-anglerfish-arc2-prod-infobae.s3.amazonaws.com/public/EFPYZQ5RB5GLTMGKEOQJP4CZXI.jpg)